新加坡研究团队开发出两种防旁道攻击的QKD量子通信方法

量子密钥分发(QKD)是一种利用量子力学对信息进行加密的安全通信方法。虽然量子密钥分发的安全性原则上是牢不可破的,但如果实施不当,关键信息仍可能会被攻击者窃取。这种攻击被称为旁道攻击,攻击者利用信息系统设置中的弱点来窃听密钥交换。

新加坡国立大学(NUS)的研究人员开发了两种方法,一种是理论方法,另一种是实验方法,以确保量子密钥分配通信不会被这种方式攻击。第一种是超级安全的密码协议,可以部署在任何需要长期安全性的通信网络中。第二种是一种首创的设备,通过创建功率阈值来保护QKD系统免受强光脉冲的攻击。

来自新加坡国立大学电气与计算机工程系和量子技术中心的助理教授Charles Lim领导了这两个研究项目。他说:“量子计算和算法研究的快速发展,意味着我们不能再把当今最严苛的安全软件视为理所当然。我们的两种新方法有望确保我们用于银行、健康和其他关键领域的基础设施和数据存储信息系统可以抵御任何未来的潜在攻击。”

面向未来的量子通信协议

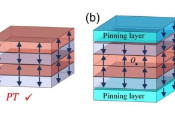

在QKD通信中,通常使用了两种测量设置,一种用于生成密钥,另一种设备用来测试通道的完整性。在2021年5月17日发表在《自然通讯》杂志上的一篇论文中,新加坡国立大学的研究团队表明,使用他们的新协议,用户可以从两个随机生成的密钥(而不是一个)来独立测试另一方的加密设备。研究人员证明,为用户引入一组额外的密钥生成测量方法会使窃听者更难窃取信息。

来自新加坡国立大学物理系和量子技术中心的Valerio Scarani教授是这个方法的发明者之一,也是这篇论文的合著者之一。他说:“这是该领域最初研究方案的一个简单变种,但现在只能通过数学工具的重大发展来解决。”

与原来的“设备独立”QKD协议相比,新协议更容易建立,对噪声和损耗的容忍度也更高。它还为用户提供了最高安全级别的量子通信,并使他们能够独立验证自己的密钥生成设备。

Lim教授解释说:“在团队的设置下,所有用“独立于设备”的量子密钥分配来构建的信息系统将不会出现错误配置和错误执行。即使攻击者拥有无限的量子计算能力,我们的方法也可以让数据免受攻击。这种方法可以缔造一个真正安全的信息系统,消除了所有旁道攻击,并让终端用户可以轻松、自信地实现安全的监控。”

首创的量子功率限制器

在实际使用中,量子密码使用光强度很低的光脉冲,在不受信的网络上交换数据。利用量子效应可以安全地分发密钥、产生真正的随机数,甚至可以创造出在数学上无法伪造的钞票。

然而实验表明,可以将强光脉冲注入量子密码系统以破坏其安全性。这种旁道攻击策略利用注入的强光会反射到外部环境的方式破解保存在量子密码系统中的秘密。

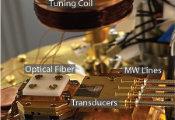

在2021年7月7日发表在《PRX量子》杂志上的一篇新论文中,新加坡国立大学的研究人员报告了他们开发的首个解决这一问题的光学设备。它是基于热光散焦效应来限制入射光的能量。研究人员利用了这样一个事实,即强光的能量会改变嵌入器件中的透明塑料材料的折射率,从而实现将一部分光从量子通道发送出去。这强制限制了执行功率的阈值。

新加坡国立大学研究小组的这一功率限制器可以看作是一个光学等效的电保险丝,只是它是可逆的,并且当能量阈值被突破时不会燃烧。它具有很高的成本效益,可以很容易地用现成的组件制造。它也不需要任何电源,因此可以很容易地添加到任何量子密码系统中,以加强它们安全性。

Lim补充说:“如果我们要将量子安全通信用于未来的量子互联网,就必须缩小量子安全通信的理论和实践之间的差距。我们从整体上做到了这一点:一方面,我们设计了更实用的量子协议;另一方面,我们设计的量子设备与协议假设的数学模型非常一致。这样做,我们可以显著缩小差距。”(编译:Julien)